Moyens de sécurité dans un cabinet comptable virtuel

Sous section 2 :

Les moyens de sécurité

Du fait de la diversité des risques courus, plusieurs moyens de sécurité devraient être prévus. Ces moyens sont d’ordre organisationnel, technique, ou juridique.

§1: Les mesures organisationnelles

Les mesures de sécurité organisationnelles constituent le premier niveau de sécurité préventive.

1- La Politique de sécurité

La politique de sécurité est l’ensemble de règles qui fixent les actions autorisées et interdites dans le domaine de la sécurité.94

Les étapes qui devraient être suivies pour l’établissement d’une politique de sécurité sont les suivantes :

- Identification des vulnérabilités;

- En mode fonctionnement normal (définir tous les points faibles);

- En cas d’apparition de défaillances, un système fragilisé est plus vulnérable: c’est dans un de ces moments intermédiaires qu’une intrusion peut le plus facilement réussir.

- Evaluation des probabilités associées à chacune des menaces;

- Evaluation du coût d’une intrusion réussie;

- Choix des contre-mesures;

- Evaluation des coûts des contre-mesures;

- Prise des décisions convenables.

La détermination de la politique de sécurité doit aboutir à la fixation des procédures de contrôle interne convenables.

2- Les procédures de contrôle interne

Ces procédures ont trait à des mesures mises en place pour l’organisation de l’utilisation des matériels et logiciels en relation avec le site Web dynamique et la base de données que le site utilise. Il s’agit entre autres :

- Du contrôle des accès à la salle informatique;

- La division des tâches incompatibles entre les différents intervenants dans le projet;

- La mise en place de mesures interdisant au personnel d’établir une connexion à l’Internet directement via leur poste sans l’autorisation de l’administrateur du réseau. En effet, ceci peut atténuer l’effet des mesures de sécurité mises en place puisque les dommages peuvent se propager du poste vers l’ensemble du réseau;

- La détermination d’un plan de secours (sauvegarde périodique…);

- L’identification des accès par mots de passe personnalisés;

- La détermination des mesures nécessaires en cas de licenciement d’un collaborateur ayant des droits d’accès importants;

- Etc.

3- L’information, la formation et la sensibilisation

Selon une étude de l’année 2000, il a été noté que dans les 500 plus grandes entreprises au Quebec, 49% des obstacles à la réussite des moyens de sécurité mis en place, sont dus au manque de sensibilisation des employés.95

Ce sont paradoxalement les personnes chargées de la sécurité et de l’administration des systèmes qui représentent le risque humain le plus courant susceptible d’attenter à la sécurité d’un ordinateur.

Parce que ces responsables ont des droits d’accès importants, et qu’ils ne sont pas à l’abri d’une simple erreur, les ordinateurs et donc l’ensemble des utilisateurs, peuvent en subir les conséquences.

Par ailleurs, toute personne ayant accès à une machine court un risque, quel que soit son niveau. Son mot de passe peut, par exemple, être dérobé par une personne non autorisée.

Des mesures liées à la sensibilisation périodique des collaborateurs devraient être mises en place. Ces mesures doivent permettre la mise en place d’un code de conduite.

Ceci ne peut être réussi que par une connaissance par le personnel des différents risques associés à l’Internet et des pertes pouvant être supportées du fait de la survenance des dommages liés audits risques.

Les actions de sensibilisation et de formation doivent aboutir à la détermination de certaines règles de bonne conduite que le personnel du cabinet d’expertise comptable doit obligatoirement respecter.

Parmi les règles de bonne conduite nous pouvons noter les suivantes :

- Ne pas installer des programmes dont la provenance est douteuse;

- Ne pas installer des produits livrés non emballés;

- N’installer que des logiciels utiles;

- Se méfier des programmes nouveaux du domaine public, ou des programmes dits shareware. Il faut systématiquement les traiter avec un ou plusieurs programmes antivirus surs.

Par ailleurs, d’autres règles de comportement doivent être assimilées par le personnel. Concernant la gestion des mots de passe, il s’agit par exemple des règles suivantes:

- Ne pas donner son mot de passe pour quelque raison que ce soit;

- Ne pas inscrire son mot de passe sur un support par peur d’oubli;

- Prêter attention aux indiscrétions des autres utilisateurs;

- Limiter le nombre de tentatives de connexion en cas de mot de passe erroné;

- Suivant les utilisateurs, établissement d’un système de connexion limité dans différentes plages horaires;

- Obliger les utilisateurs à utiliser un mot de passe généré aléatoirement par le système;

- Limiter dans le temps la validité d’un mot de passe;

- Etc

§2: Les mesures techniques

Plusieurs moyens techniques de sécurité peuvent être recensés. Ces moyens permettent des niveaux de protection différents. Nous nous limitons à présenter les moyens suivants : L’antivirus, le pare-feu, le serveur Proxy, la cryptologie et les identifications numériques.

1- L’antivirus

L’utilisation de l’antivirus est la solution la plus élémentaire qui permette de protéger les applications du site Web dynamique de l’importation d’un virus et de sa prolifération. Il devra contrôler systématiquement les données en provenance d’Internet. Un autre contrôle périodique (au démarrage du poste par exemple) doit aussi être prévu.

La mise à jour de la version de l’antivirus dont dispose le cabinet comptable est obligatoire pour une meilleure couverture des risques. Il en est de même des applicatifs qui permettent de corriger les différentes versions Windows pour les rendre moins vulnérables aux agressions

2- Le Pare-feu

Le plus important des moyens techniques à mettre en œuvre pour assurer un accès sécurisé à Internet ou un accès sécurisé des internautes au site du cabinet, est de mettre en place un « pare-feu ».

Définition

C’est un ensemble de matériels et de logiciels destinés à protéger le réseau privé de l’entreprise des intrusions venant d’Internet.96

Fonctionnement

Quand on installe un «pare-feu» sur un réseau, on le place à l’endroit précis où le réseau de l’entreprise se connecte à Internet. Tout le trafic provenant d’Internet (et des services associés), ou partant du réseau interne, passe alors par le «pare-feu».

Lequel vérifie quel trafic est acceptable, et tout ce qui y transite: e- mail, transfert de fichiers, mot de passe ou toute interaction spécifique entre systèmes.

Sur le plan logique, un firewall sépare, limite, analyse les accès ou les tentatives d’accès.

3- Le Proxy

Le serveur Proxy filtre les requêtes émises depuis le réseau local afin de contrôler l’usage de certains services ou de certaines demandes

- La restriction d’accès : Le proxy permet de définir la liste des sites accessibles selon les postes au choix entre deux politiques : tous sauf / rien sauf

- Le filtrage des contenu Web : Le « proxy cache » permet de filtrer l’intérieur même des pages et d’accélérer l’accès à certains sites

- Contrôle à postériorité : le proxy permet d’archiver la trace des pages consultées par chaque utilisateur.

Les trois premières solutions peuvent être réalisées en Interne ou en externe. Lorsque ces solutions sont réalisées en interne ceci permet une configuration sur mesure, solution indépendante du fournisseur d’accès.

Cependant, cette solution nécessite un Investissement coûteux et engendre des difficultés techniques et une administration difficile.97

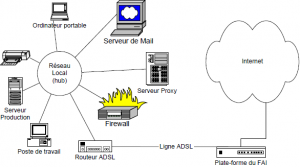

Figure : Moyens de sécurité prévus dans le réseau du cabinet

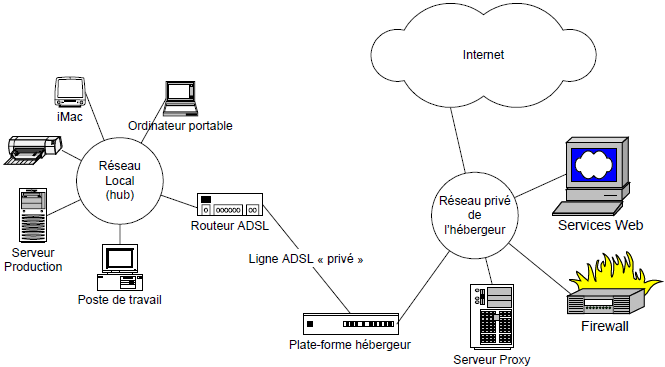

Lorsque ces moyens sont fournis par le fournisseur de services Internet, ceci permet des économies dans l’investissement initial et une disponibilité des services assurés. Cependant, le coût d’usage devient élevé. Cette solution ne permet pas en outre une personnalisation avancée des services.

Figure : Solution de déploiement, les mesures de sécurité sont mises en place par le fournisseur d’accès.98

4- Le chiffrement ou la cryptologie

Définition

Le chiffrement consiste à brouiller des informations pendant leur acheminement de sorte que seul le destinataire voulu puisse déchiffrer le message.

Fonctionnement99

Différents standards de chiffrement existent à l’heure actuelle. Mais l’innovation la plus récente a été celle des clés publiques. On utilise une clé asymétrique faite d’une paire de clés dont l’une est publique et sert à crypter un message, et l’autre, gardée secrète, permet de déchiffrer le message.

Ainsi, pour lire et authentifier un message crypté, l’émetteur utilise la clé publique du destinataire qu’il aura préalablement reçue.

Seul le destinataire pourra déchiffrer le message à l’aide de sa clé privée personnelle, qu’il est le seul à posséder. Cela nécessite des procédures lourdes et des contrôles stricts des personnes qui ont accès à cette clé.

5- Les identifications numériques

Grâce à l’utilisation d’identifications numériques, l’émetteur d’un message peut prouver son identité lors de transactions électroniques, de la même manière que s’il montrait une pièce d’identité100. Il peut également utiliser son identification numérique pour crypter des messages dont il veut préserver la confidentialité.

94 Christophe JAN Guy SABATIER, La sécurité informatique, Edition Eyrolles 2000 page 46

97 Expert SA, Rapport Internet et sécurité, Expert SA 2000

98 Expert SA, Rapport Internet et sécurité, Expert SA 2000

99 PIETTE-COUDOL Thierry, « Quelle reconnaissance juridique pour la signature électronique ? », RFC 311 mai 1999

100 PIETTE-COUDOL Thierry, « La preuve technologique, enjeu de la signature électronique », RFC 317 décembre 1999

Comment fonctionnent les identifications numériques ?

Une identification numérique (ou digital ID) est composée d’une clé publique, d’une clé privée et d’une signature numérique.

Lorsque vous envoyez votre identification numérique aux autres, vous leur donnez en fait votre clé publique, afin qu’ils puissent vous envoyer du courrier crypté que vous êtes seul à pouvoir décrypter et lire à l’aide de votre clé privée.

La signature numérique d’une identification numérique est votre carte d’identité électronique. Elle indique au destinataire du message que celui-ci provient effectivement de vous et qu’il n’a été ni contrefait, ni altéré.

Avant de pouvoir commencer à envoyer des messages cryptés et signés numériquement, l’utilisateur doit obtenir une identification numérique et configurer son compte de messagerie afin qu’il puisse l’utiliser. S’il envoie des messages cryptés, son carnet d’adresses doit contenir l’identification numérique du destinataire.

Où obtenir les identifications numériques ?

Les identifications numériques sont émises par une instance de certification indépendante. Lorsqu’on présente une demande d’identification numérique auprès d’une instance de certification, une procédure de vérification de l’identité du demandeur est entamée avant de lui délivrer une identification.

En Tunisie, c’est l’Agence Tunisienne de Certifications électroniques qui est l’instance habilitée à délivrer lesdites identifications.