Les solutions de détection et les systèmes de prévention des intrusions dans tous les environnements

2. Les principales solutions de systèmes de détection d’intrusions

Confrontés à une multiplication et à une complexité croissante des remontées d’alertes, les administrateurs de la sécurité et du réseau ont besoin qu’une information structurée et organisée leur soit remontée.

De même, lorsqu’ils déploient une solution ou des matériels de détection (IDS) ou de prévention d’intrusion (IPS), une console d’administration centralisée leur est indispensable, que ce soit pour un ou plusieurs serveurs stratégiques – solutions dites « Host IDS » – ou bien pour l’intégralité du réseau de l’entreprise – solutions « Network IDS ».

Fonctionnant comme des solutions anti-virus ou anti-spam, les IDS se réfèrent à une base de signatures d’attaques connues.

Mais afin de donner à leur solution plus de réactivité lorsqu’une attaque surgit, certains éditeurs ont décidé de transformer leur offre en IPS (Intrusion Prevention System), axant leur technologie vers la prévention proactive, capable de réagir en temps réel lorsque qu’une anomalie est détectée ou qu’une intrusion est avérée.

Sur ce marché, on trouve deux acteurs phares que sont ISS et Cisco.

Suivent ensuite dans le désordre Network Associates, Snort, Symantec, NetASQ, Top Layer Networks, Netscreen, Hogwash, TippingPoint, etc.

Dans ce chapitre, on va détailler l’offre d’ISS avec sa gamme Proventia et l’offre de Cisco avec son produit IPS4200.

2.1 La gamme Proventia d’Internet Security Systems

Les appliances de Prévention d’Intrusions Proventia d’Internet Security Systems bloquent automatiquement les attaques malveillantes tout en préservant la bande passante et la disponibilité du réseau.

Les appliances de Prévention d’Intrusions Proventia d’Internet Security Systems bloquent automatiquement les attaques malveillantes tout en préservant la bande passante et la disponibilité du réseau.

Les appliances Proventia G utilisent des technologies prouvées qui surpassent de loin les capacités de protection et la précision des pare-feux actuels, des systèmes de détection d’intrusions et des autres systèmes en coupure de protection contre les intrusions.

Les attaques connues et inconnues sont bloquées en temps réel, telles que les dénis de services distribués, les chevaux de Troie, les attaques hybrides, éliminant la nécessité d’une implication continue de l’administrateur.

Les appliances Proventia viennent compléter les autres offres de protection réseau, serveur et postes de travail d’Internet Security Systems, gérées par la plate-forme d’administration centralisée SiteProtector.

2.1.1 Les avantages de Proventia

Blocage dynamique

- Active une réponse fiable de blocage immédiat contre le trafic illégitime

- Autorise le trafic légitime de passer librement sans impacter la performance du réseau

- Utilise un processus de purification du trafic dans le but de stopper les attaques précédemment

- Offre une protection immédiate contre les attaques connues et inconnues vous laissant le temps de tester les correctifs et de planifier leur application manuelle via le processus de Virtual Patch

Prévention prouvée sans faux positif - Ces capacités d’analyse protocolaire approfondie garantissent une protection performante et précise contre les attaques connues et inconnues

- Analyse plus de 100 protocoles réseau et inclut plus de 2500 signatures uniques

Administration centralisée avec SiteProtector - Contrôle, surveille et analyse avec un minimum de ressources humaines dédiées et de coûts opérationnels

- S’adapte à toutes tailles d’entreprise

- Corrélation avancée des données, analyse d’impacts et reconnaissance de schémas d’attaques suspectes avec le module SiteProtector SecurityFusion

Performance et Fiabilité

- Protège à la vitesse du lien réseau sans consommer de bande passante ou perturber la disponibilité du réseau

- Permet au trafic de passer en cas de coupure d’alimentation de l’appliance

- Des systèmes de qualité Premium basé sur l’équipement Intel qui inclut :

- Des ventilateurs internes redondants

- Une unité de stockage RAID pour empêcher des échecs fatals hardware

- Alimentation interchangeable à chaud

Une protection contre les intrusions en mode espion

- Invisible aussi bien sur le réseau que pour les attaquants

2.2 La solution de prévention des intrusions de Cisco

IPS

La solution de prévention des intrusions Cisco IPS (Intrusion Prevention System) est une offre logicielle qui est conçue pour identifier, référencer et bloquer le trafic malveillant avant qu’il ne compromette la continuité de l’activité de l’entreprise.

Avec ses capacités éprouvées de détection et de prévention en ligne de qualité industrielle, la solution Cisco IPS réalise une protection complète des données comme de l’infrastructure informatique.

Avec ses capacités éprouvées de détection et de prévention en ligne de qualité industrielle, la solution Cisco IPS réalise une protection complète des données comme de l’infrastructure informatique.

La solution Cisco IPS offre une protection précise et proactive qui permet à ses utilisateurs de bloquer davantage de menaces avec une confiance accrue grâce à :

L’identification globale des menaces

L’inspection approfondie du trafic des couches 2 à 7 protège le réseau des violations de politiques, de l’exploitation de ses vulnérabilités et des activités malveillantes;

Des technologies précises de prévention

Elles vous permettent d’effectuer des actions de prévention en toute confiance sur un éventail élargi de menaces sans risquer de rejeter le trafic autorisé.

Le système innovant d’évaluation des risques ainsi que le générateur de méta-événements MEG (Meta-Event Generator) de Cisco identifient les attaques avec précision et permettent de mettre rapidement en œuvre les actions de défense;

Une collaboration en réseau originale

La collaboration de réseau, avec ses techniques efficaces de capture du trafic, ses fonctions d’équilibrage de charge et sa capacité d’analyse du trafic crypté, apporte encore plus d’évolutivité et de robustesse;

Des solutions complètes de déploiement

L’offre logicielle Cisco IPS permet la mise en œuvre des solutions de détection et de prévention des intrusions dans tous les environnements.

Environnements clients de tous types (depuis les PME et les agences d’entreprise jusqu’aux installations du siège social ou des fournisseurs de services), mais aussi environnements hardware adaptés.

La gamme des équipements spécialisés Cisco IPS se compose des serveurs dédiés de la gamme Cisco IPS 4200 ainsi que des modules de commutation de la gamme Cisco Catalyst 6500.

Le module de détection des intrusions (IDS) destiné aux routeurs d’accès Cisco fournit des fonctionnalités évoluées qui renforcent les fonctions traditionnelles de détection.

De plus, un ensemble spécialisé de fonctions de prévention des intrusions est disponible en tant que solution Cisco IOS pour les routeurs Cisco.

Pour la configuration des unités et la visualisation des événements, Cisco propose des solutions comme IPS Device Manager, destiné à la gestion des serveurs uniques et à la surveillance des événements, ainsi que CiscoWorks VMS (VPN/Security Management Solution), spécialisé dans la gestion de plusieurs unités avec corrélation d’événements multiples.

Lorsqu’ils sont associés, ces éléments réalisent une solution de prévention en ligne complète qui vous permet, en toute confiance, de détecter et de bloquer les types les plus variés de trafics malintentionnés avant qu’ils compromettent la continuité des activités de l’entreprise.

2.2.1 Caractéristiques et Avantages

Des services IPS pour bloquer les vers et les virus

Destiné aux serveurs dédiés de gamme Cisco 4200 ainsi qu’au module IDSM-2 pour les commutateurs de la gamme Cisco Catalyst 6500, le logiciel Cisco IPS Version 5.0 fournit des fonctionnalités en ligne de prévention des intrusions qui bloquent efficacement les vers et les virus aux endroits stratégiques du réseau.

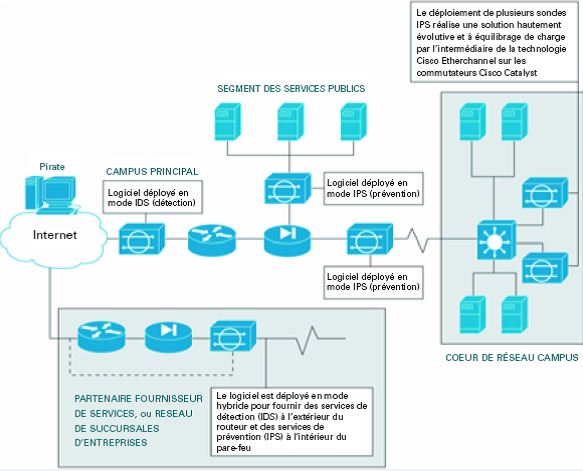

La Figure 30 montre comment les serveurs dédiés et les modules Cisco IPS réalisent des solutions de déploiement complètes sur l’ensemble du réseau.

Figure 19 : Exemple de déploiement d’IDS et d’IPS au sein d’un réseau d’entreprise

- Support des services hybrides IDS/IPS, qui permet au même logiciel de travailler à la fois en mode de détection (IDS) et de prévention (IPS).

La Figure 30 montre comment déployer stratégiquement des unités IPS pour qu’elles assurent, simultanément et individuellement, des services de détection et de prévention.

Cette fonctionnalité permet de réduire considérablement le coût total d’acquisition en supprimant la nécessité de déployer de multiples unités sur un même réseau.

- Support d’un large éventail d’actions de rejet des paquets, notamment la possibilité de rejeter individuellement les paquets malveillants, tous les paquets d’un flux contenant plusieurs paquets malveillants ou tous les paquets provenant de l’adresse IP du pirate.

Ces actions en ligne complètent les actions de défense existantes, comme la réinitialisation des connexions et les modifications des listes de contrôle d’accès sur les commutateurs, les routeurs et les pare-feu, pour fournir un ensemble de techniques de contrôle des attaques qui travaillent de concert pour bloquer efficacement les vers et les virus.

Des technologies de prévention précises

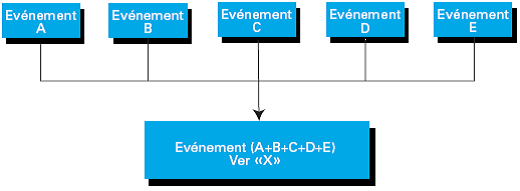

- Cisco Meta Event Generator (MEG)

Le générateur de méta-événements MEG effectue une corrélation « on-box » pour classer les attaques de manière précise.

Le logiciel Cisco IPS Sensor Version 5.0 intègre des fonctions évoluées de corrélation des événements au niveau de l’équipement qui fournissent aux administrateurs de la sécurité une méthode automatisée pour accroître le niveau de confiance dans la classification des activités malveillantes détectées par l‘IPS.

Ce mécanisme permet, par des actions appropriées, de contenir les vecteurs d’injection des vers et des virus et de bloquer la propagation des vers à l’échelle du réseau tout entier.

Ce mécanisme repose sur les techniques suivantes :

- La corrélation des alertes relatives aux vers qui exploitent des vulnérabilités multiples.

La Figure 31 montre comment plusieurs alertes déclenchées sur une courte période peuvent être corrélées en temps réel afin de constituer un méta-événement unique qui assure une meilleure visibilité de l’activité d’un ver;

- La corrélation d’une séquence d’actions caractérisant l’infestation par un ver.

Les analyses de tendances historiques réalisées pour caractériser le cycle de vie des vers révèlent souvent une séquence particulière d’actions détectables juste avant qu’ils parviennent à s’infiltrer dans le système.

Ces actions interviennent au cours de la « phase de sondage », une succession d’activités de reconnaissance du réseau cible.

Le générateur MEG donne à l’utilisateur la possibilité de définir les précurseurs de l’infiltration du ver en désignant un algorithme logique qui se déclenchera en cas de détection d’une suite particulière d’événements.

De telles corrélations engendrent des méta-événements qui permettent, avec un meilleur niveau de confiance, d’alerter l’utilisateur de la présence d’une activité malveillante;

- La corrélation de multiples événements de faible dangerosité qui sous-entendent l’éventualité d’un événement unique bien plus grave.

A mesure qu’un ver se propage dans le réseau, il génère des alertes plus ou moins sérieuses.

Cisco MEG relie entre elles des alertes de faible gravité et apparemment indépendantes qui signent un événement grave ou à haut risque pour permettre à l’utilisateur de rejeter, avec un haut niveau de confiance, les paquets associés (Figure 32);

- L’amélioration du niveau de fiabilité des alertes par la simultanéité des réponses positives d’algorithmes hybrides de détection.

Par exemple, lorsque des activités caractéristiques d’attaque par saturation sont détectées (identification via une signature classique de type « saturation »), le générateur MEG peut servir à corroborer l’un des événements avec l’autre et fournir ainsi un méta-événement unique qui indique, avec une plus grande probabilité, qu’une attaque est en cours.

Ces niveaux complémentaires de sécurité apportent la confiance nécessaire pour déployer une action de prévention des intrusions en ligne sans risque de rejet du trafic légitime, tout en identifiant les vers et en les empêchant de se propager dans votre réseau.

Figure 20 : Le générateur MEG corrèle de multiples événements pour détecter la présence d’un ver

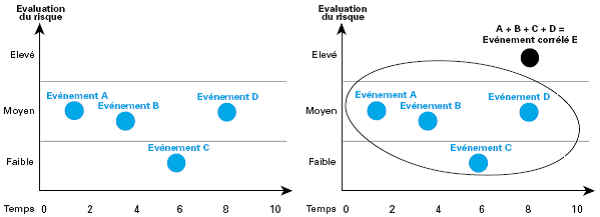

Figure 21 : Le générateur MEG corrèle de multiples événements de faible gravité pour générer un unique événement de présence de ver

L’évaluation du risque de sécurité

L’Évaluation du risque augmente la précision et le niveau de confiance des actions de prévention (IPS) de rejets des paquets en classant les menaces en fonction des risques encourus (Figure 33).

De manière automatisée, l’Évaluation du risque utilise un algorithme pluridimensionnel unique qui tient compte de différents facteurs, et notamment de :

* La gravité de l’événement

Valeur dont la pondération est modifiable par l’utilisateur et qui caractérise les dégâts potentiels du trafic suspect;

* La fiabilité de la signature

Valeur dont la pondération est modifiable par l’utilisateur et qui définit dans quelle mesure la signature est susceptible de caractériser la menace;

* La valeur de l’équipement

Paramètre défini par l’utilisateur et représentant la valeur qu’il attribue à l’hôte cible;

* La pertinence de l’attaque

Pondération interne qui rend compte de tous les faits complémentaires que le logiciel possède sur la cible de l’événement.

L’Évaluation du risque ainsi obtenue est un nombre entier appliqué de manière dynamique à chaque signature IPS, politique ou algorithme de détection des anomalies.

Plus cette valeur est élevée et plus le risque de sécurité est grand en cas de déclenchement de l’alerte correspondante.

On obtient ainsi un mécanisme qui permet à l’utilisateur de développer des politiques de prévention des attaques contre son réseau ou de mieux classer les événements pour les étudier par la suite en fonction de leur priorité.

L’utilisateur est ainsi mieux informé pour prendre des décisions concernant des actions de prévention en ligne et élimine pratiquement tout risque de rejet du trafic légitime.